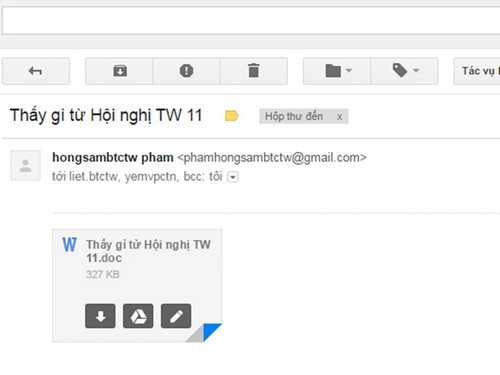

Theo đó, ngày 5/6, nhiều người dùng Việt Nam đã thông báo với Bkav về việc họ đã nhận được các email với những tiêu đề có nội dung quan trọng như kết luận của Thủ tướng hay Hội nghị TW 11. Theo kết quả nghiên cứu ban đầu từ Bkav, những email này có chứa mã độc.

Email không có nội dung, chỉ đính kèm một tệp tin văn bản (Word) có tên giống với tiêu đề thư. Ông Ngô Tuấn Anh, Phó Chủ tịch phụ trách An ninh mạng của Bkav cho biết: “Nghiên cứu ban đầu của Bkav cho thấy các email này có đính kèm mã độc. Các chuyên gia của Bkav cũng đang tiến hành những phân tích sâu hơn về mã độc này”.

|

| Nội dung email giả mạo Thủ tướng được gởi đến người dùng Việt Nam |

Ở các email nói trên, người gửi đã cố tình tạo tên hòm thư với các chữ viết tắt rất dễ được hiểu là của cơ quan trung ương như btctw (Ban tổ chức Trung ương) hay vpcp (Văn phòng Chính phủ) hòng lừa người nhận.

Trên thực tế, việc lập hòm thư giả mạo các đơn vị quan trọng để gửi tệp đính kèm có chứa mã độc là điều không mới. Thậm chí, có trường hợp hacker còn tìm cách đánh cắp hòm thư “xịn” của tổ chức nào đó, từ đó làm bàn đạp để gửi thư, tạo niềm tin cho người nhận.

Mã độc đến từ Trung Quốc

Đến sáng 6/6, Bkav cho hay, qua kết quả phân tích của Bkav cho thấy, mã độc được điều khiển qua domain từ Trung Quốc, sử dụng địa chỉ IP giả khiến việc giám sát mạng thông thường không thể phát hiện địa chỉ máy chủ thật của hacker.

Theo Bkav, đây là một loại mã độc RAT (Remote Access Trojan), mở cổng hậu trên thiết bị của nạn nhân và cho phép hacker truy cập điều khiển từ xa (Remote Access). Virus ẩn nấp trong file văn bản được điều khiển qua domain (tên miền) của một công ty Trung Quốc đăng ký. Hacker khai thác lỗ hổng CVE-2012-0158 của Microsoft Office để chèn mã độc vào tập tin văn bản. Người sử dụng sau khi tải, mở tập tin này, virus sẽ cài 3 thành phần độc hại vào hệ thống của thiết bị, bao gồm LMS.exe; dbghelp.dll và ticrf.rat.

1. LMS.exe: Đây là một file chuẩn của Google Chrome bị lợi dụng với mục đích load và thực thi code (mã) của virus. Khi người dùng bình thường sẽ khó có thể phát hiện ra được virus đang chạy trên máy vì nó được chạy ngầm trong chương trình LMS.exe chuẩn của Google.

2. dbghelp.dll: Đây là thư viện của virus có tên trùng với một thư viện của Google. Mục đích là khi file này đặt cùng thư mục với file “LMS.exe” thì sẽ được file “LMS.exe” tự động load và thực thi thư viện này. Mục đích của file này là sẽ đọc code virus chính trong file “ticrf.rat”, giải mã và thực thi code.

3. ticrf.rat: Đây là file data có chứa toàn bộ mã độc chính của virus. File này được nén và mã hóa. Nhìn bình thường thì ta sẽ chỉ có thể biết đây là một file dữ liệu rác bình thường. Nhưng khi được file dbghelp.dll giải mã thì ta sẽ thấy toàn bộ các hành vi độc hại của virus được chứa trong file này.

Khi được khởi chạy, virus sẽ kết nối tới C&C Server (máy chủ điều khiển) có địa chỉ “home.dubkill.com.” Tên miền này được đăng ký bởi một công ty của Trung Quốc. Địa chỉ IP của máy chủ điều khiển được hacker che giấu bằng địa chỉ giả (127.0.01), khi nào cần điều khiển sẽ cập nhật địa chỉ IP chính xác của máy chủ điều khiển thông qua việc update bản ghi DNS, kỹ thuật này được sử dụng để tránh bị phát hiện bởi các công cụ phân tích mạng và cho phép hacker thay đổi địa chỉ IP máy chủ điều khiển tùy ý ở từng thời điểm. Với kỹ thuât này, việc giám sát mạng thông thường không thể phát hiện ra chính xác máy chủ điều khiển của hacker. Điều này chỉ có thể thực hiện khi đọc mã nguồn của virus.

Việc mở một cổng hậu nhận lệnh điều khiển từ xa, cho phép hacker kiểm soát, chiếm quyền điều khiển máy tính của nạn nhân. Như vậy, tin tặc có thể thu thập dữ liệu, ghi các thao tác bàn phím (keylogger), chụp màn hình, liệt kê các kết nối hiện tại… của máy tính nạn nhân.

Nhận định và Khuyến cáo

Qua phân tích, các chuyên gia của Bkav cho biết mã nguồn của virus này tương tự với virus “Biển đông” xuất hiện tháng 7/2014. Đồng thời máy chủ điều khiển cũng cùng thuộc tên miền dubkill.com (máy chủ điều khiển vụ 7/2014 là moit.dubkill.com). Như vậy có thể thấy đây vẫn là "âm mưu" xuất phát từ 1 nhóm, âm thầm tấn công trong 1 năm qua.

Bkav khuyến cáo người dùng cần cập nhật bản vá Microsoft Office trên máy, nên mở các file văn bản nhận từ Internet trong môi trường cách ly và cài phần mềm diệt virus thường trực trên máy tính để được bảo vệ tự động. Hiện tại mẫu virus này đã được cập nhật vào phiên bản mới nhất của phần mềm Bkav.

Nguồn: Chánh Trung(Người lao động)

Bình luận